Das generelle Problem mit Messengern auf Smartphones:

- Sofern sie nicht quelloffen sind, kann man nicht feststellen, ob sie ihre Berechtigungen nur für den angegebenen Zweck nutzen und die Apps können nicht von unabhängigen Experten transparent auf Sicherheitslücken untersucht werden. Ich bin gerade bei diesem kritischen Thema daher generell einfach mal skeptisch.

- Selbst wenn der Quellcode vorliegt, muss man noch darauf vertrauen, dass die binären Dateien, die aus den App Stores geladen werden auch denen entsprechen, die der (vertrauenswürdige) Entwickler erstellt und hochgeladen hat. Oder man muss jede App selbst aus dem Quelltext heraus kompilieren, was ein unrealistischer Aufwand ist(s. Gentoo).

- Der Serverbetreiber kann Verbindungsdaten(Meta-Daten) speichern, selbst wenn er die Nachrichten an sich vermeintlich nicht lesen kann. Auch wenn er sagt, dass er das nicht tut, könnte er z.B. von Geheimdiensten dazu gezwungen werden. Auch in vermeintlich neutralen Ländern.

- Es gibt genügend Sicherheitslücken für die mobilen Betriebsysteme(Android, iOS, Blackberry, etc). Das heißt, dass die Nachrichten im Zweifelsfall vor der Verschlüsselung abgefangen werden, z.B. durch die Eingabe des Textes in die Tastatur.

Nichtsdestotrotz möchte ich hier einige WhatsApp Alternativen aufzählen.

Threema

Threema wird in Deutschland gerade(Februar 2014) als die Alternative zu WhatsApp gehandelt, weil Facebook es für 19 Milliarden Dollar gekauft hat. Als allererstes möchte ich diesen Artikel von Fefes Blog empfehlen. Die Schweiz ist keineswegs so neutral, wie man sie immer wahrnimmt. Außerdem kann wie erwähnt keiner überprüfen, was in Threema vor sich geht. Es gibt zwar gute Hinweise von vertrauenswürdigen Leuten, dass Threema die besten Intentionen hat, aber sichergehen kann man erst, wenn man den Quellcode sehen kann, so dass eine genügend große Anzahl von Experten, die Sicherheit bestätigen oder zumindest einordnen kann. Cool ist allerdings, dass man die Schlüssel per QR-Code vergleichen kann, und somit nicht auf den (potentiell manipulierbaren oder von bösen Betreibern gefälschten) öffentlichen Schlüssel des Betreibers vertrauen muss. Nichtsdestotrotz ist dies seit fast einem Jahr mein Favorit, weil alles andere eben auch nicht quelloffen und noch weniger vertrauenswürdig ist. Die Verschlüsselung kann angeblich mehr oder weniger unabhängig überprüft werden.

Viber

Viber ist eine App von Talmon Marco. So wirklich weiß aber keiner, was da vor sich geht. Auch diese App ist nicht quelloffen. Seit ein paar Tagen(Februar 2014) gehören sie zu Rakuten, einer japanischen Firma. Vorteil von Viber gegenüber fast allen anderen Messengern ist, dass es auch richtige Telefonie (so wie Skype) gibt. Außerdem gibt’s Viber auch für andere Platformen wie Bada, Blackberry, Windows Phone, Nokia Handys und sogar Windows für den Computer.

Kik

Kik ist wohl relativ beliebt bei deutschen Teenagern, hat aber dasselbe Vertrauensproblem wie alle anderen: niemand weiß, was in der App vorgeht und was sie mit den Berechtigungen anstellt.

Hike

Hike ist ebenfalls nicht quelloffen und wenig vetrauenswürdig. Dafür aber für sehr viele Platformen verfügbar

Line

Line ist wie Viber beliebt, weil auch Gespräche in guter Audio Qualität möglich sind. Allerdings ist auch diese App nicht sonderlich vertrauenswürdig. Wie fast alle Apps kommt auch diese mit bunten Stickern und allerlei Extras.

BBM

Black Berry Messages sind bei Blackberry Nutzern schon lange bekannt. Man bekommt eine ID und kann dann Nachrichten von Blackberry zu Blackberry schicken. Seit es mit Blackberry Ltd(ehemals RIM) bergab geht, haben sie neue Wege gesucht, sich zu vermarkten und BlackBerry Messages auch für Android und iOS freigegeben. Natürlich closed source und über Blackberry Server. Mal wieder nicht besonders vertrauenswürdig. update: Joshua hat da noch interessante Details ausgegraben, bei dem Blackberry der Regierung von Indien die Schlüssel überlässt. Die Nachrichten sind also nicht Ende-zu-Ende verschlüsselt.

Und welche wirkliche Alternative gibt es dann?

Heml.is

update: Heml.is wird es nicht geben.

Heml.is ist für mich der vielversprechenste Messenger. Unglücklichweise ist er noch nicht fertig. Er soll quelloffen sein und Standard Kryptografie benutzen. Eine private spezielle Serverstruktur verhindert das Sammeln von Metadaten von außen. Das kann gut oder schlecht sein, je nachdem,ob man den Betreibern glaubt. Allerdings ist das Sammeln von Metadaten von Betreibern ein Problem, was in der Natur von Messengern liegt. Die Leute sind aber in der Szene bekannt(z.B. durch Pirate Bay oder Flattr) und gelten im Allgemeinen als vertrauenswürdig. Sobald die App erscheint, gibt es hier natürlich ein Update. Außerdem wird endlich mal auch Wert auf’s Design gelegt.

Telegram

Telegram ist ein Messenger, der zwar quelloffen ist und Verschlüsselung benutzt aber von führenden Sicherheitsexperten als kritisch eingestuft wurde. Dazu kommt, dass sie ein selbst gebautes Protokoll benutzen, mitsamt fragwürdiger Verschlüsselungswahl. Und die Verschlüsselung funktioniert auch nur, wenn beide Teilnehmer online sind, was bei mobilen Geräten ja eigentlich fast nie der Fall ist.

Surespot

Surespot wäre theoretisch ein guter Kandidat. Es ist quelloffen, benutzt Standard Kryptografie und ist relativ verbreitet. Durchgesetzt hat es sich allerdings noch nicht. Ich denke es liegt vor allem auch am Design. Da könnten sie echt mal nachbessern.

Außerdem werden hier Kontakte nicht automatisch über das Auslesen des Telefonbuchs hinzugefügt. Das ist datenschutztechnisch zwar von Vorteil, endete aber bei mir damit, dass ich genau einen Kontakt in der Liste habe, weil alle anderen die App nach kurzem Ausprobieren wieder gelöscht haben, weil sie – so schien es – keiner ihrer Freunde installiert hatte. Das heißt man muss über andere Kanäle(ironischweise wird das wohl WhatsApp und Facebook sein) einen Benutzernamen erfragen. Das mag man sehen wie man will, die Usability leidet sicher drunter, dafür ist der Datenschutz super.

Von einem kryptographischen Standpunkt gibt es aber noch ein kleines Manko, was Threema elegant gelöst hat. Man muss den surespot Betreibern vertrauen die richtigen öffentlichen Schlüssel herauszugeben. Theoretisch ist hier von Anbieterseite eine Man-in-the-Middle(MITM) Attacke möglich. Bei Threema gibt es für einen solchen Kontakt nur den orangen Button, verifiziert(grün) wird er erst, wenn man den Fingerprint/Hash des Schlüssels über QR-Code vergleicht. Da gibt es aber auch schon ein Pull-Request für, scheint also eine Frage der Zeit zu sein.

update: In den Kommentaren wurde angemerkt, dass Design ja Geschmackssache sei. Ja, das stimmt. Ich persönlich finde das Design nicht gut, der geneigte Leser möge sich aber selbst überzeugen(!). Ich werde nochmal kurz erklären, was ich meine. Statt sich an den de-facto Standard zu halten, dass Nachrichten von Gesprächspartner mit einer Sprechblase von links und seine Eigenen mit einer Sprechblase von rechts kommen, wird der empfangene Text einfach nur eingerückt und das sieht einfach ungewohnt aus. Mit minimalistisch hat das wenig zu tun. Selbst wenn man sich ihre Website anguckt, hat man(und ich denke nicht, dass ich hier alleine bin) tatsächlich das Gefühl, dass die Jungs es zwar technisch drauf haben, aber wirklich die Hilfe von einem Designer gebrauchen könnten.

update: Die Website wurde aktualisiert und sieht jetzt einigermaßen gut aus.

Whistle.im

Whistle.im ist mal ein deutsches Produkt. Allerdings ist es nur für Android und PC verfügbar und weißt jetzt schon Sicherheitslücken auf. Lieber erstmal die Finger von lassen.

update:

TextSecure

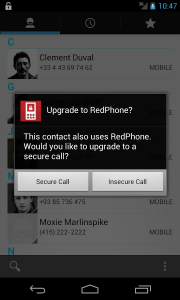

Wer es bis hier her geschafft hat zu lesen könnte belohnt werden, denn seit der Version 2.0 unterstützt die ursprünglich als SMS App geplante TextSecure auch Push Nachrichten über die Datenleitung. Sollte das gegenüber kein (aktuelles) TextSecure installiert haben, wird die Nachricht als (ggf. kostenpflichtige) SMS versandt. Das kann man aber auch ausstellen. SMS werden dabei grün, normale Nachrichten blau dargestellt. Das Design ist angenehm und nicht überladen. Die Kryptographie ist eine Weiterentwicklung vom allgemein anerkannten OTR. Und zwar nicht von irgendwelchen Leuten weiterentwickelt, sondern von dem Experten-Team von Moxie, der seine Firma WhisperSystems an Twitter verkaufte, die dann den Quellcode von TextSecure und RedPhone(einer Art sicheren Skype) veröffentlichten. Außerdem ist es die Standard SMS(und jetzt Messaging) App von der Android Alternative CyanogenMod, die weltweit geschätzte 10 Millionen Benutzer hat. Die betreiben auch einen extra Server dafür, der aber mit den WhisperSystems Servern föderiert, wer weiß, was da noch für coole Projekte draus entstehen.

Gibt es nur noch ein Problem: es gibt noch keine iOS Version. Die soll nämlich zusammen mit RedPhone als Signal veröffentlicht werden und das ist wohl auch für Android geplant. Bis dahin gilt: wenn man nur Freunde mit Android Handys hat, ist TextSecure wohl die beste Alternative.

update: Signal gibt es für iOS und kann jetzt Telefonate (mit Redphone kompatibel) und Text Messages(mit TextSecure kompatibel).

—

Und weil ich prinzipiell ein großer Fan von Dezentralisierung bin möchte ich noch eben Kontalk erwähnen. Zur Zeit benutzen sie wohl noch ein eigenes Protokoll, es soll aber auf das erprobte XMPP umgestellt werden. Das erste Problem ist, dass es keinen Client für iOS oder andere Platformen gibt. Außerdem ist es in diesem Falle so, dass jeder einen Server betreiben kann und ihn den Kontalk Netzwerk zur Verfügung stellt. So wie ich das verstanden habe aber nicht im Sinne von XMPP, sondern eher als Loadbalacing Server hinter einem Proxy. Das bringt wieder datenschutztechnische Probleme mit sich im Hinblick auf Meta Daten. Außerdem werben sie mit dem Hashen der Telefonnummer. Nun ist das Hashen über einen begrenzten Bereich an möglichem Klartext aber prinzipbedient eher eine Verschleierung, als dass es tatsächlichen Gewinn bringt. Ich zitiere hier das Threema FAQ:

Bitte beachten Sie: aufgrund der relativ wenig möglichen Zahlenkombinationen von Telefonnummern können Hashes davon theoretisch per Brute-Force-Attacke (= Durchprobieren aller Möglichkeiten) entschlüsselt werden. Dies ist prinzipbedingt und kann nicht anders gelöst werden (die Verwendung von Salts wie beim Hashing von Passwörtern funktioniert für so einen Datenabgleich nicht).

Andere Alternativen, die hier nicht erwähnt wurden.

ChatOn, Joyn, ICQ, eBuddy, Skype, Facebook Messenger, SMS Apps, IM+, Google Hangouts, Kakao Talk, iMessage, Snapchat, WeChat, mySMS, MessageMe, XMPP Apps(Xabber, ChatSecure, etc), myEnigma, HoccerXO, upptalk, tango.me, chiffry, enjoystr, uvm

Andere Alternativen findet ihr auch auf Droid-Break und bei Wikipedia.